最常见的恶意软件和软件安全威胁

技术在不断发展,病毒和恶意软件也在不断发展;每过一秒,它们就变得更加先进和具有威胁性。因此,保护所有机密数据或维护软件安全是相当困难的。除非您采取适当的预防措施(人们通常不会这样做),否则您可能会成为高级软件恶意软件攻击和病毒威胁的牺牲品。现在,这不是很可怕吗?

今天,窃取数据的方法并不缺乏,网络犯罪分子充分利用恶意软件和病毒发动攻击。这是因为网络攻击,就像技术一样,在复杂性和复杂性方面发生了变化。那些您可以简单地依靠系统的内置防病毒软件并放心的日子已经一去不复返了。今天,您需要最好的端点软件安全性来远离攻击。

为了帮助您保持警惕并受到保护,了解最常见的恶意软件攻击类型非常重要。但是,在我们开始讨论之前,让我们首先了解什么是软件安全以及它在当今时代的重要性。

软件安全是什么意思?

如果您是一家软件公司,您显然希望您的软件安全协议能够让其他人为他们的钱而竞争。然而,在目前的 IT 生态系统中,随着软件开发的增加和网络攻击的频率,要跟上软件的安全性可能会非常具有挑战性。那么,您将如何实现全面的安全性呢?答案是软件安全。

软件安全性可以定义为在安全性工作中实施一种机制,使其活跃或不易受到攻击。这意味着在一个组织出售它之前,该软件必须面临软件安全测试,以确定其抵御或抵抗恶意攻击的能力。该技术的核心概念是从一开始就构建安全的软件,而无需为了额外的安全目的而加入额外的安全组件。

事实证明,它非常重要,因为恶意软件攻击会对任何软件造成极大破坏,并导致可用性、完整性和身份验证受损。因此,这是程序员在编程阶段应该考虑的事情,以便在安全威胁开始之前就阻止它。

首先,IT 安全有四种主要类型:

网络安全:这意味着在位于同一网络上的不同设备之间建立安全性。在这里,硬件和软件安全的意义是一样的。企业在建立网络安全的同时,确保没有人可以恶意使用网络。

端点安全:这种类型的安全只关注使用过的设备。因此,这意味着保护笔记本电脑、手机、计算机、平板电脑等(在软件和硬件方面),从而防止任何类型的不必要信息泄露。该过程采用用户控制、加密等技术。

互联网安全:俗称网络安全,它处理数据的传输和应用。网络安全攻击发生在数据被拦截时。因此,使用不同层的身份验证和加密和身份验证来防止攻击。

云安全:云安全意味着对基于云的基础设施、应用程序和信息的安全采取不同类型的安全措施。它确保用户和设备验证、数据和资源访问控制以及数据隐私保护。

这些是 IT 安全的主要类型以及公司如何实现它们。另一件重要的事情是对整个数字世界的威胁——软件恶意软件!

什么是软件恶意软件?

数字空间,就像现实世界一样,充满了奇迹和危险。对于每一件好事,背后都有另一个可疑的威胁潜入,等待捕食它的受害者。听起来有点戏剧性?但是,这就是现实。软件恶意软件是那些掠夺人们机密数据的威胁。

软件恶意软件可以定义为任何专门设计用于对系统造成不良或危险行为的程序。网络犯罪分子使用它们来提取机密信息、勒索赎金或仅仅对受影响的系统造成最大的破坏。

如今,大多数网络攻击者都在使用Internet传播恶意软件。由于恶意软件的威胁不仅限于系统,任何连接到Internet的设备都可能受到感染。它可以将受感染的文件附件放入垃圾邮件或在受感染的网站上分发恶意软件。

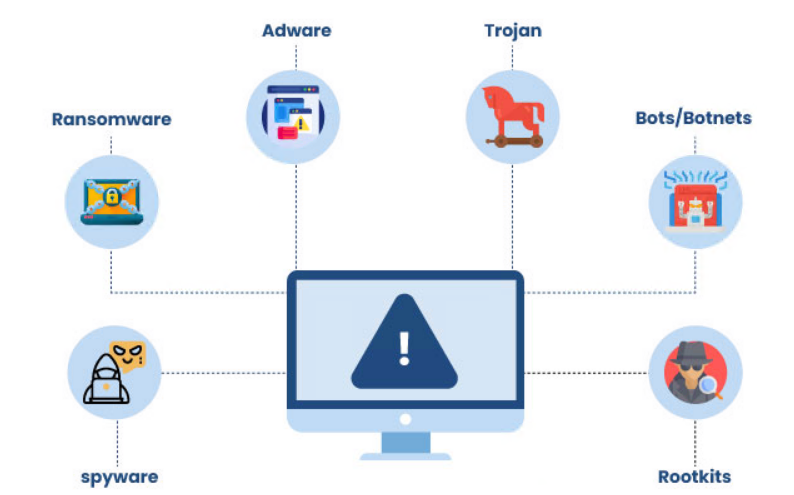

攻击者可以方便地使用多种类型的恶意软件。下面,我们将讨论最常见的恶意软件攻击类型。

最常见的恶意软件攻击类型有哪些?

最常见的恶意软件攻击类型是什么

让我们在这里面对真相。没有一个系统是完全无漏洞或抗黑客攻击的。当威胁有足够的人力、时间和资源来发动攻击时,它就有很大的机会潜入。统计数据充分说明了恶意攻击传播的所有逆境。

虽然有许多不同类型的恶意软件攻击,但我们列出了您最有可能遇到的那些:

1.勒索软件

在勒索软件攻击中,该软件使用加密技术来删除目标对其机密数据的访问,直到它支付特定数量的赎金。通常,受害方完全或部分无法获取数据。但是,即使在支付赎金之后,也不能保证它会确保解密密钥或提供的密钥能够正常工作。

据统计,勒索软件攻击的估计数量约为 20424 万次。2019 年,巴尔的摩市目睹了名为RobbinHood的勒索软件,该软件使所有类型的城市活动停止了数周。它包括财产转让、税收征收和政府电子邮件,导致了一些损失。

2.广告软件

广告软件是一种可以监控用户所有浏览活动的软件,以便为他们提供广告。危害用户隐私是这种恶意软件攻击最危险的方面。通常,该软件会捕获所有数据,并将其与公开或秘密收集的有关个人在Internet其他地方的活动的数据进行比较,并创建他们的投资组合。投资组合通常包括他们的朋友、去过的地方、与谁交谈、购买了什么以及其他重要信息。攻击者可以在未经用户同意的情况下出售或与广告商共享这些信息。

2017年,名为Fireball的广告软件破坏了多达 2.5 亿台计算机和设备。它入侵了浏览器并更改了默认搜索引擎,并跟踪用户在互联网上的行为。这个恶意软件最糟糕的部分是它有能力远程运行代码和下载损坏的文件。

它可能发生在任何人身上,因此Microsoft Windows系统引入了一个名为CrowdInspect的免费社区工具。它会提醒用户他们的系统上存在潜在的恶意软件。

3.木马

木马是一种伪装成合法程序的恶意软件或软件,一旦被用户下载,就会出于恶意目的控制系统。它通常隐藏在软件补丁、应用程序或游戏中。人们也可能在带有嵌入式附件的网络钓鱼电子邮件中找到它。

自2014 年以来,一种名为Emotet的木马恶意软件已经出现。它是一种复杂的银行木马,由于其基于签名的检测功能非常具有挑战性,这种检测具有高度持久性,并且由有助于其传播的传播模块组成。它的威力如此之大,以至于连美国国土安全部都对它颇为警惕。

4.机器人/僵尸网络

机器人恰好是可以根据命令执行自动化活动的软件应用程序。尽管它的应用程序是相当合法的,就像索引搜索引擎一样,但当它落入坏人之手时,它们就会成为一个自我传播的软件,可以访问中央服务器并获取所有机密信息。

感染此攻击的计算机可以将其传播到其他设备,从而形成僵尸网络。通常,黑客控制受僵尸程序入侵的系统网络以发动大规模攻击。通常,这些攻击发生在设备所有者不知道这一切的情况下。2018 年,一场名为分布式拒绝服务攻击(DDoS) 的类似机器人攻击摧毁了美国东部大部分地区的互联网连接

5. Rootkit

允许恶意行为者远程控制计算机的软件称为rootkit。通常,rootkit具有系统的完整管理权限。攻击者可以将此恶意软件注入虚拟机管理程序、应用程序、固件或内核,然后借助网络钓鱼、受损共享驱动器、恶意电子邮件附件和恶意下载进行传播。

Zacinlo是一种 rootkit 恶意软件,当系统所有者下载假冒的VPN软件或应用程序时,它会感染系统。安装后,该恶意软件会对竞争的恶意软件进行安全扫描,试图摆脱它,打开不可见的浏览器并像任何普通人一样参与互联网内容。它通过滚动、突出显示和单击在线内容来实现。

6.间谍软件

间谍软件是另一种恶意软件,它会在未经用户同意或不知情的情况下提取有关用户活动的数据。它可以包括他们的支付信息、密码和非结构化消息或任何凭证。该软件的应用不仅限于桌面浏览器,它还可以在关键的手机或应用程序中发挥作用。当他们窃取所有类型的数据时,您可能认为窃取您不那么重要的数据是您可以承受的,但您错了。即使被盗数据不那么重要,该软件的影响通常也会削弱组织并降低其生产力。

间谍软件的一个很好的例子是DarkHotel。它被用来针对使用酒店Wi-Fi的政府领导人和商业大亨。它使用多种恶意软件来访问社会中处于重要地位的人的系统。一旦攻击者获得访问权限,他们就会安装键盘记录器来收集凭据和其他敏感数据。

你有它!所有这些都是最常见的恶意软件攻击类型。想知道如何对抗所有这些类型的恶意攻击吗?代码签名证书是对抗不同类型网络安全威胁的一种方式。

- 上一篇: SSL证书参数要求错误实例讲解

- 下一篇: GlobalSign TLS根和证书配置文件即将发生的变化